易游国际 中东敲诈黑客办事动作被追念至南亚集会间谍组织

一个在2023年至2024年间横跨中东的定向垂钓动作现已与南亚 Bitter APT组织议论联。

中东一些国度的民间社会东说念主士,包括埃及和黎巴嫩的三位著名记者,齐成为集会垂钓袭击的方针,该袭击很可能与一个已知的南亚集会间谍组织联系。

Access Now 在考核这些集会垂钓动作时发现了与垂钓基础阵势议论的 Android 坏心软件。

该非政府组织议论了移动安全公司 Lookout 的询查东说念主员,后者评估觉得这些袭击动作“极有可能”是与 Bitter 高档握续性恫吓 (APT) 组织联系联的雇佣黑客动作。

Bitter,别名 T-APT-17 和 APT-C-08,是一个疑似南亚集会间谍恫吓组织,至少从 2013 年起就相等活跃。根据MITRE ATT&CK的说法,该组织曾以巴基斯坦、中国、孟加拉国和沙特阿拉伯的政府、动力和工程机构为方针。

ESET 的询查东说念主员在 2025 年 10 月发布了一份叙述,指出有两种Android 间谍软件伪装成即时通信运用,并以阿拉伯斡旋酋长国 (UAE) 的用户为方针。

Lookout 认定,这些植入武艺(ESET 将其定名为 ProSpy 和 ToSpy,但 Lookout 只将其跟踪为 ProSpy)被用于 Access Now 所发现的针对公民社会的袭击动作中。

中东出现新的鱼叉式集会垂钓动作

根据Access Now于 4 月 8 日发布的一份叙述,袭击者于 2023 年 10 月发起了一场鱼叉式集会垂钓动作,试图入侵 Al-A'sar 和 Eltantawy 的 Apple 和 Google 帐户,该动作一直握续到 2024 年 1 月。

该非政府组织暗示,迫切者“插足了多数时刻和元气心灵,通过多样渠说念与方针开发议论”。

为了达到这个方针,他们使用空虚账户和个东说念主云尔、音讯和页面冒充正当东说念主员和办事,师法常见办事和平台来传播 ProSpy/ToSpy 坏心软件。

即时通信运用 Signal 是这次集会垂钓袭击的方针平台之一。

询查东说念主员暗示:“要是袭击者奏效了,他们就能通顺无阻地造访方针东说念主物的苹果和/或谷歌账户中的个东说念主和职业信息,包括联系其家东说念主、共事和新闻源流的信息。”

这种安卓间谍软件可能允许袭击者造访和索求受害者的文献、个东说念主议论东说念主、短信和地舆位置信息,启用拓荒的麦克风和录像头,以及在方针拓荒上装配其他坏心运用武艺。

SMEX 在 4 月 8 日发布的另一份叙述中记载了针对黎巴嫩记者的袭击,该袭击使用了近似的政策,但于 2025 年奏效入侵了方针的 Apple 帐户。

该袭击动作始于2025年5月,领先通过苹果信息运用发起袭击。两天后,第二波袭击通过WhatsApp发起,包含两条孤立的垂钓信息。

这两波袭击齐使用了疏通的坏心基础阵势,方针是入侵受害者的苹果账户。

检测到袭击后,方针于 5 月 25 日议论了 SMEX 的数字取证践诺室 (DFL),由于风险高且恫吓握续存在,促使 SMEX 立即张开考核。

天然第一次袭击奏效入侵了苹果账户并添加了一个编造拓荒,但由于案件在事发几天后才被叙述,因此取证笔据有限。第二次袭击失败了,但询查东说念主员拿获到了完满的凭证窃取历程,包括用户名、密码和双要素认证码,EasyGame这标明统共袭击齐使用了疏通的底层架构。

分析进一步标明,袭击者从受害者提交密码的那一刻起,最快只需 30 秒即可完成账户接受。

Lookout 的询查东说念主员暗示,他们觉得归并瞥动可能也针对巴林的受害者,包括巴林政府机构、阿联酋、沙特阿拉伯、英国、埃及政府机构,以及可能包括好意思国或好意思国大学的学友。

ProSpy间谍软件分析

Lookout 的询查东说念主员还分享了联系袭击动作中使用的 ProSpy Android 坏心软件的审视信息,他们取得了 11 个样本,最早的样本发现于 2024 年 8 月。

询查东说念主员暗示,天然ProSpy不如DarkSword、Coruna和Predator等顶级间谍软件那样复杂,但它是使用Kotlin编程讲话“以相对专科的神气”开发的。ProSpy集成了常见的间谍软件功能,举例采集私东说念主信息和窃取敏锐文献。

样分内析久了,该间谍软件的珍爱者多年来握住为其添加新功能,标明该间谍软件正在积极开发中。

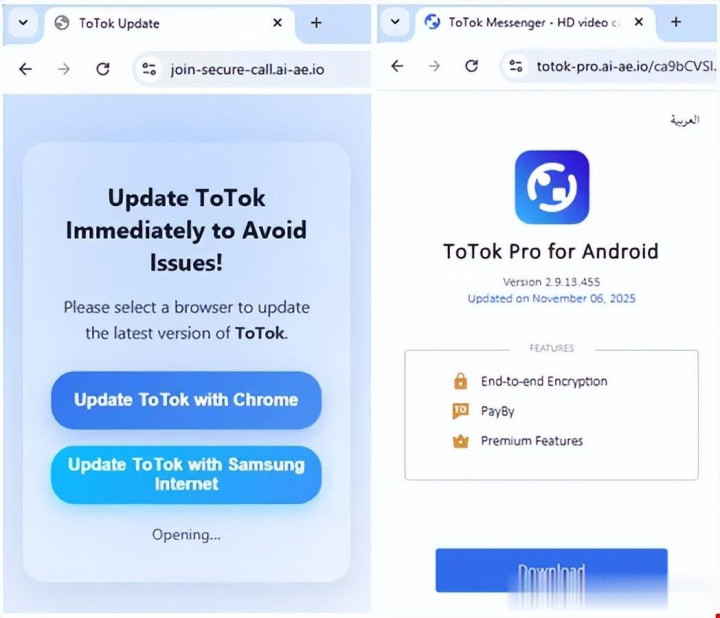

Lookout 的询查东说念主员还发现了用于分发 ProSpy 样本的及时测试办事器。这些测试网站是轻便的单页网站,特意针对特定的即时通信运用武艺,方针是拐骗受害者下载坏心 APK 文献。

往往,该恫吓组织会使用两阶段袭击来传播 ProSpy,起始通过空虚的搪塞媒体个东说念主云尔或冒充 Apple 撑握东说念主员议论方针,然后拐骗他们点击鱼叉式集会垂钓蚁合。

苹果用户会被空虚的 iCloud 或 E2EE 运用垂钓页面衔尾,而安卓用户则会被素质下载 ProSpy 坏心软件,举例通过托管在乱来性域名(如 totok-pro[.]ai-ae[.]io)上的空虚 ToTok 运用更新。

该坏心网站提供英文和阿拉伯文的 APK 文献,并使用随即生成的 URL 来伪装袭击,以躲闪检测。

Bitter APT袭击的归因:时间议论和握住变化的方针

Lookout 的询查东说念主员通过多项时间和操作上的重迭,将 ProSpy 坏心软件动作与 Bitter APT 组织议论起来。

他们发现了分享的基础阵势,举例之前与 Bitter 的 Dracarys 坏心软件议论的域名com-ae[.]net,以及代码相通性,包括责任类定名商定、编号的号令和限度 (C2) 号令以及在运用武艺标题中使用“专科/高档”钓饵。

天然 ProSpy 和 Dracarys 的开发时刻相隔数年,但它们在结构和动作上的相通性,再加上 Bitter 针对 Android 拓荒的历史以及使用基于 PHP 的 C2 基础阵势,加强了归因关系。

然则,Lookout 指出,Bitter 的典型方针(军事、动力和政府实体)与 Access Now 和 SMEX 在 ProSpy 动作中详情的被渗入的民间社会和反对派东说念主士并不一致。

这一各别,加上 Bitter 与印度雇佣黑客组织夙昔的重迭,让询查东说念主员得出论断:这次动作可能代表 Bitter 的鸿沟扩大,大概与一家与南亚联系的雇佣黑客组织协作。

天然莫得发现与已知雇佣兵组织的径直议论易游国际,但笔据标明,Bitter或与其关系密切的实体很可能受雇在中东和北非地区进行间谍动作,这符号着该组织初次有记载地以民间社会为方针。

小九体育在线直播官网

备案号:

备案号: